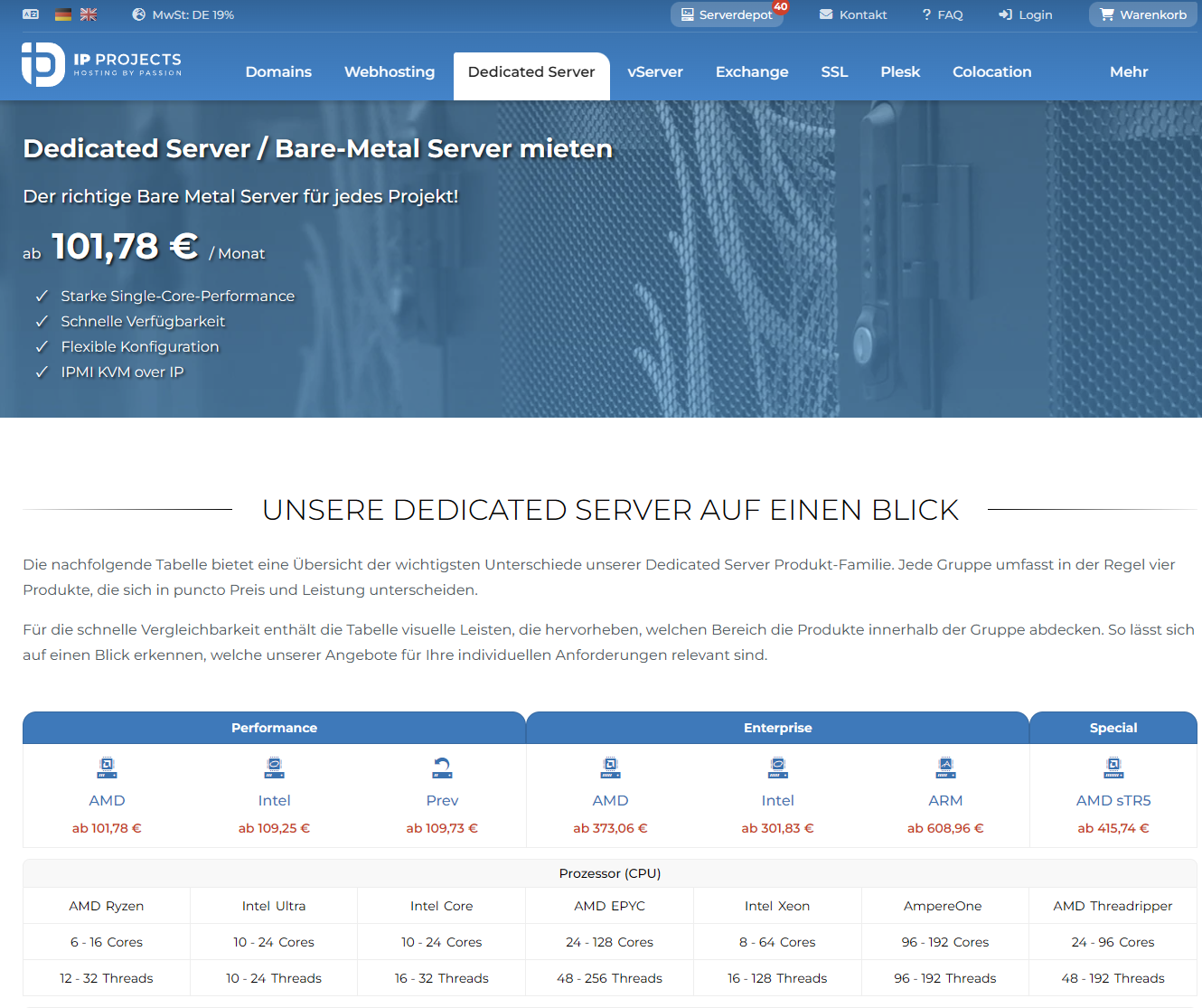

Vor knapp 1 1/2 Jahren haben wir unser KVMM-Proxy auf den Weg gebracht, um den Zugriff auf die IPMI-Schnittstellen unserer Server abzusichern. Dabei erhalten alle IPMIs statt einer direkt erreichbaren öffentlichen IP nur noch eine interne Adresse und der Zugriff findet über ein Proxy, nach vorherigem Login in unserem Serverpanel statt. Auch wenn dieser Schritt damals sowohl mit viel Entwicklungsaufwand als auch manuellem Anpassen aller IPMI-Konfigurationen verbunden war, so hatte sich dieser dennoch mehr als gelohnt! Neben der Einsparung von vielen kostbaren IPv4 Adressen waren ab diesem Zeitpunkt alle umgestellten Systeme vor Angriffen auf die zahlreichen Sicherheitslücken (CVE-2024-10237, CVE-2024-10238, CVE-2024-10239, CVE-2024-54085, CVE-2025-65002, …) in den Implementierungen der BMC-Schnittstellen geschützt. Ein massiver Sicherheitsgewinn für die Infrastruktur unserer Kunden – ganz ohne Mehrkosten oder aufwendige Firewalls!

Friede, Freude, Eierkuchen?

Allerdings ging dieser Schritt zulasten der Usability: Ab diesem Punkt war nur noch eine zeitgleiche IPMI-Verbindung möglich. Dies lag daran, dass unser Proxy-Server eine feste URL benutzte, und die Zuordnung der jeweiligen Verbindung auf einem Cookie basierte. Dies stellte speziell unsere Power-User – und auch uns selbst – vor Herausforderungen, z.B. wenn zwischen zwei Systemen migriert werden musste. Für derartige Fälle waren immer Workarounds (Benutzung zweier Browser oder Ähnliches) notwendig, um sich mit beiden IPMIs gleichzeitig verbinden zu können. Neben diesem offensichtlichen No-Go, gab es weitere, kleinere Einschränkungen. So war es nicht möglich einen Verbindungslink mit Anderen zu teilen, z.B. mit einem Techniker aus der Fachabteilung. Alle Anwender mussten über einen expliziten Serverpanel-Zugang verfügen, um Zugriff auf die IPMI zu erhalten. Zudem gab es speziell beim Wechsel zwischen mehreren IPMIs immer wieder Probleme, da deren Web-Interfaces häufig selbst Cookies verwenden, die sich entsprechend auf der URL des Proxy-Servers in die Quere kamen.

Jetzt mit verbesserter Rezeptur!

Mit unserem letzten Update haben wir uns dieser Mankos angenommen. Der Proxy-Zugang findet inzwischen über eine zufällig generierte Subdomain mit begrenzter Gültigkeitsdauer statt. Das heißt, jedes BMC erhält wieder seine eigene URL – genau wie zuvor mit der öffentlichen IP – jedoch:

- zufällig ausgewählt

- deutlich komplexer und nicht zu erraten

- für einen begrenzten Zeitraum

- nur nach vorheriger 2-Faktor-Authentifizierung

Diese URL verliert nach einer festgelegten Zeit Ihre Gültigkeit und kann im Gültigkeitszeitraum entsprechend beliebig mit dem Fachpersonal geteilt werden. Zudem sollte dieser Weg auch die Probleme mit IPMI-eigenen Cookies beheben, sofern diese vom entsprechenden Webinterface korrekt gesetzt werden. Für die wenigen Legacy-Systeme, die nur HTTP oder SSL (und kein TLS) unterstützen bringt dieses Update noch keine Lösung. Für alle Anderen spricht jetzt aber kaum noch etwas dafür, die IPMI weiterhin ungeschützt mit einer direkt erreichbaren öffentlichen IPv4 im Internet den stetig wachsenden Angriffen auszusetzen.